Stories

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

شويغو: الهجوم على كييف الذي حذرت منه روسيا قد يشن في أي لحظة

![شويغو: الهجوم على كييف الذي حذرت منه روسيا قد يشن في أي لحظة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وزراء خارجية الاتحاد الأوروبي يؤجلون البت في ملف المفاوضات مع روسيا

![وزراء خارجية الاتحاد الأوروبي يؤجلون البت في ملف المفاوضات مع روسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بيلاوسوف يتفقد مجموعة قوات "الغرب" (فيديو)

![بيلاوسوف يتفقد مجموعة قوات "الغرب" (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أوشاكوف: أبلغنا واشنطن بضرورة إجلاء دبلوماسييها من كييف

![أوشاكوف: أبلغنا واشنطن بضرورة إجلاء دبلوماسييها من كييف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الأمم المتحدة تطالب موسكو وكييف بالتحقيق في مجزرة ستاروبيلسك

![الأمم المتحدة تطالب موسكو وكييف بالتحقيق في مجزرة ستاروبيلسك]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الروسي يسيطر على بلدة في خاركوف

![الجيش الروسي يسيطر على بلدة في خاركوف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

هجوم أوكراني على ملعب أطفال في خيرسون يوقع قتيلا وجرحى

![هجوم أوكراني على ملعب أطفال في خيرسون يوقع قتيلا وجرحى]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

كالاس: سنشترط تقييد القوات الروسية قبل أي مفاوضات مستقبلية

![كالاس: سنشترط تقييد القوات الروسية قبل أي مفاوضات مستقبلية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شويغو يتحدث عن أسباب رفض كييف للسلام

![شويغو يتحدث عن أسباب رفض كييف للسلام]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوليانسكي: الغرب يقف عند حافة المواجهة المباشرة مع روسيا

![بوليانسكي: الغرب يقف عند حافة المواجهة المباشرة مع روسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سلوتسكي: روسيا ستحقق كل أهداف العملية العسكرية الخاصة

![سلوتسكي: روسيا ستحقق كل أهداف العملية العسكرية الخاصة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

"أكسيوس": واشنطن وطهران توصلتا إلى اتفاق هام بانتظار موافقة ترامب ليصبح مبرما ونهائيا

!["أكسيوس": واشنطن وطهران توصلتا إلى اتفاق هام بانتظار موافقة ترامب ليصبح مبرما ونهائيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الحرس الثوري الإيراني يعلن السيطرة الكاملة على مضيق هرمز ويعترض سفنا تخالف إجراءات العبور

![الحرس الثوري الإيراني يعلن السيطرة الكاملة على مضيق هرمز ويعترض سفنا تخالف إجراءات العبور]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الكشف عن نتائج زيارة قاليباف إلى قطر لتحرير 12 مليار دولار من الأموال الإيرانية المجمدة

![الكشف عن نتائج زيارة قاليباف إلى قطر لتحرير 12 مليار دولار من الأموال الإيرانية المجمدة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

طهران تدين انتهاك واشنطن لوقف إطلاق النار وتعرب عن تضامنها مع سلطنة عمان

![طهران تدين انتهاك واشنطن لوقف إطلاق النار وتعرب عن تضامنها مع سلطنة عمان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ناقلات نفط عملاقة تغادر مضيق هرمز مع إغلاق أجهزة الإرسال والاستقبال

![ناقلات نفط عملاقة تغادر مضيق هرمز مع إغلاق أجهزة الإرسال والاستقبال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الحرس الثوري الإيراني يعلن استهداف قاعدة جوية أمريكية ردا على هجوم قرب مطار بندر عباس

![الحرس الثوري الإيراني يعلن استهداف قاعدة جوية أمريكية ردا على هجوم قرب مطار بندر عباس]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الولايات المتحدة تدرج "هيئة مضيق الخليج الفارسي" الإيرانية على قائمة عقوبات جديدة

![الولايات المتحدة تدرج "هيئة مضيق الخليج الفارسي" الإيرانية على قائمة عقوبات جديدة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تقرير أمريكي: حرب إيران استنزفت مخزون واشنطن من الصواريخ المتطورة وفتحت "نافذة ضعف" أمام الصين

![تقرير أمريكي: حرب إيران استنزفت مخزون واشنطن من الصواريخ المتطورة وفتحت "نافذة ضعف" أمام الصين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب: لست متأكدا من إبرام صفقة مع إيران إذا لم تنضم السعودية وقطر إلى اتفاق أبراهام مع إسرائيل

![ترامب: لست متأكدا من إبرام صفقة مع إيران إذا لم تنضم السعودية وقطر إلى اتفاق أبراهام مع إسرائيل]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

طبيب منتخب البرازيل يؤكد رسميا إصابة نيمار ويحدد مدة غيابه عن الملاعب

![طبيب منتخب البرازيل يؤكد رسميا إصابة نيمار ويحدد مدة غيابه عن الملاعب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"لن نكتفي بالمشاركة المشرفة".. رئيس الاتحاد المصري يرفع سقف طموح الفراعنة عاليا مع صلاح في المونديال

!["لن نكتفي بالمشاركة المشرفة".. رئيس الاتحاد المصري يرفع سقف طموح الفراعنة عاليا مع صلاح في المونديال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بسبب حسام حسن.. "ميدو" يوجه صدمة قوية لنجم الزمالك (صورة)

![بسبب حسام حسن.. "ميدو" يوجه صدمة قوية لنجم الزمالك (صورة)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إيران تقدم طلبا لـ"الفيفا" قبل مشاركتها في كأس العالم

![إيران تقدم طلبا لـ"الفيفا" قبل مشاركتها في كأس العالم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"عملاق سعودي".. محمد صلاح يقترب من حسم وجهته المقبلة (صورة)

!["عملاق سعودي".. محمد صلاح يقترب من حسم وجهته المقبلة (صورة)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

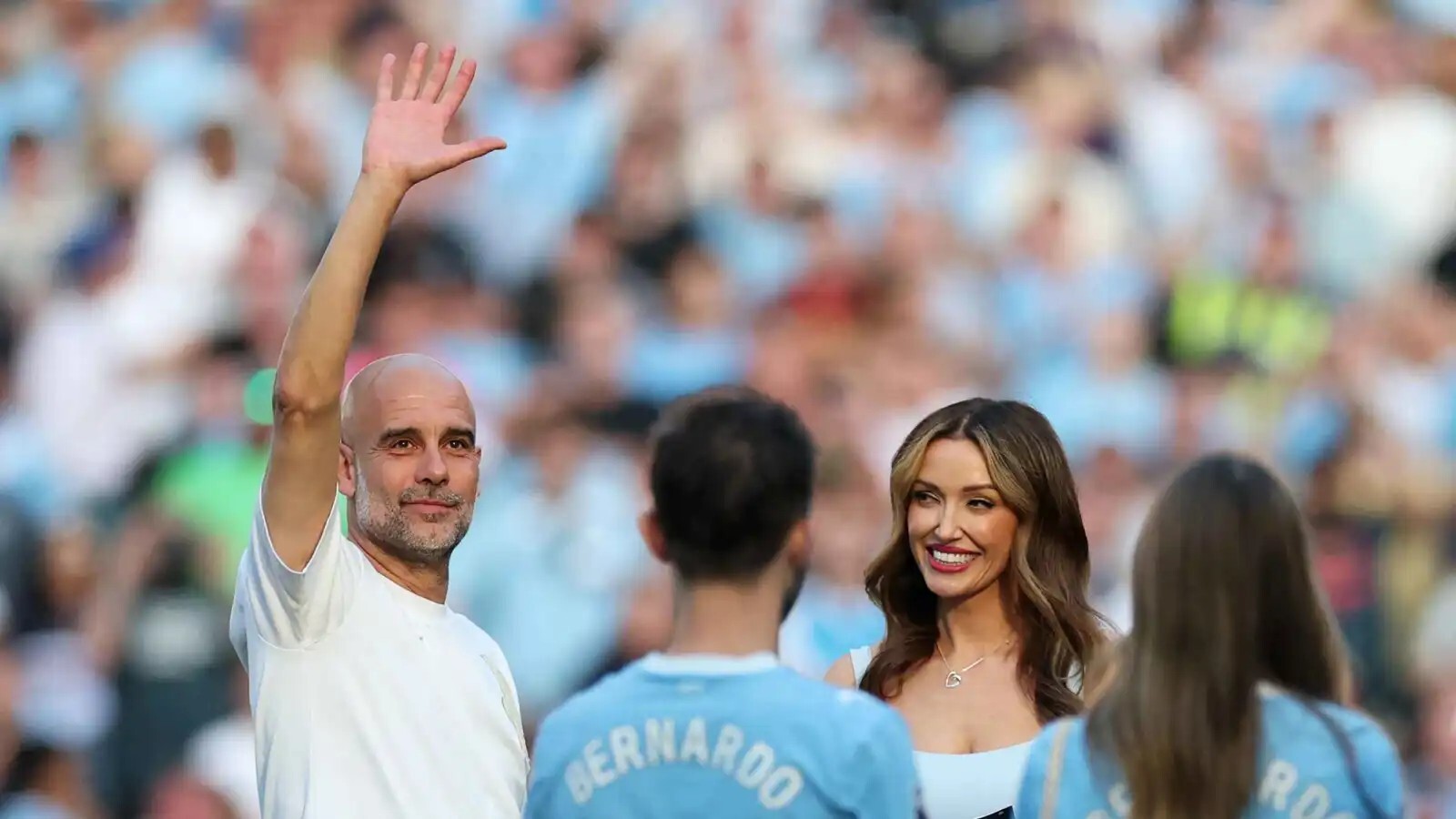

شاهد.. رد فعل غوارديولا بعد مشاهدة رسائل جمهور مانشستر سيتي (فيديو)

![شاهد.. رد فعل غوارديولا بعد مشاهدة رسائل جمهور مانشستر سيتي (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ضربة للأهلي والزمالك.. إعلان الوجهة الجديدة لجوزيه غوميز

![ضربة للأهلي والزمالك.. إعلان الوجهة الجديدة لجوزيه غوميز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

استعدادات البرازيل للمشاركة في كأس العالم تتلقى هزة قوية

![استعدادات البرازيل للمشاركة في كأس العالم تتلقى هزة قوية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

طموح مصر يصطدم بتنزانيا.. والمغرب في اختبار سنغالي في نصف نهائي كأس إفريقيا للناشئين

![طموح مصر يصطدم بتنزانيا.. والمغرب في اختبار سنغالي في نصف نهائي كأس إفريقيا للناشئين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تصريحات رئيس الاتحاد الإيراني تشعل الجدل بشأن استبعاد آزمون قبل مونديال 2026

![تصريحات رئيس الاتحاد الإيراني تشعل الجدل بشأن استبعاد آزمون قبل مونديال 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

صراع روسي فرنسي على عرش الوزن الثقيل في موسكو

![صراع روسي فرنسي على عرش الوزن الثقيل في موسكو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الموعد والقنوات المجانية الناقلة لمباراة مصر وروسيا

![الموعد والقنوات المجانية الناقلة لمباراة مصر وروسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تأهب أمني غير مسبوق في فرنسا قبل مواجهة نهائي أبطال أوروبا

![تأهب أمني غير مسبوق في فرنسا قبل مواجهة نهائي أبطال أوروبا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

برشلونة يتحرك لحسم صفقة جوليان ألفاريز

![برشلونة يتحرك لحسم صفقة جوليان ألفاريز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مدرب السنغال يهدد بمقاطعة كأس العالم 2026

![مدرب السنغال يهدد بمقاطعة كأس العالم 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رغم عدم التواصل معه.. أول مدرب يعلن موافقته على تدريب الأهلي المصري

![رغم عدم التواصل معه.. أول مدرب يعلن موافقته على تدريب الأهلي المصري]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بالفيديو.. محمد صلاح يوجه رسالة مؤثرة للجماهير المصرية قبل كأس العالم 2026

![بالفيديو.. محمد صلاح يوجه رسالة مؤثرة للجماهير المصرية قبل كأس العالم 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نيمار يعود إلى منتخب "السامبا" بطريقة استعراضية (فيديو)

![نيمار يعود إلى منتخب "السامبا" بطريقة استعراضية (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رمي الجمرات بطريقة "الكريكيت".. أسطورة باكستان يخطف الأنظار أثناء مناسك الحج (فيديو)

![رمي الجمرات بطريقة "الكريكيت".. أسطورة باكستان يخطف الأنظار أثناء مناسك الحج (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعد 20 لقبا مع السيتي.. غوارديولا مطلوب في السعودية

![بعد 20 لقبا مع السيتي.. غوارديولا مطلوب في السعودية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![إسرائيل تواصل غاراتها على لبنان]()

إسرائيل تواصل غاراتها على لبنان

RT STORIES

نتنياهو يؤكد عبور القوات الإسرائيلية نهر الليطاني جنوب لبنان

![نتنياهو يؤكد عبور القوات الإسرائيلية نهر الليطاني جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لبنان.. غارة إسرائيلية تستهدف بلدة الشويفات العمروسية

#اسأل_أكثر #Question_MoreRT STORIES

مراسلنا: غارة إسرائيلية استهدفت منطقة الشويفات في الضاحية الجنوبية لبيروت (فيديو + صور)

![مراسلنا: غارة إسرائيلية استهدفت منطقة الشويفات في الضاحية الجنوبية لبيروت (فيديو + صور)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش اللبناني: مقتل عسكري بغارة إسرائيلية أثناء تنقله في جنوب البلاد

![الجيش اللبناني: مقتل عسكري بغارة إسرائيلية أثناء تنقله في جنوب البلاد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

كاتس تعليقا على مقتل جندية جنوب لبنان: حزب الله سيدفع الثمن

![كاتس تعليقا على مقتل جندية جنوب لبنان: حزب الله سيدفع الثمن]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي: استهدفنا البنية التحتية لحزب الله في منطقة صور

![الجيش الإسرائيلي: استهدفنا البنية التحتية لحزب الله في منطقة صور]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إسرائيل توسع حربها شمال الليطاني.. غارات عنيفة تضرب صور ومحيطها وسط موجة نزوح واسعة

![إسرائيل توسع حربها شمال الليطاني.. غارات عنيفة تضرب صور ومحيطها وسط موجة نزوح واسعة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي يصدر إنذارا عاجلا جديدا لسكان جنوب لبنان ويدعوهم للإخلاء شمال نهر الزهراني

![الجيش الإسرائيلي يصدر إنذارا عاجلا جديدا لسكان جنوب لبنان ويدعوهم للإخلاء شمال نهر الزهراني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

حزب الله ينشر لقطات لاستهداف منصة إسرائيلية مضادة للمحلقات وأخرى للقبة الحديدية.. (فيديوهات)

#اسأل_أكثر #Question_More![إسرائيل تواصل غاراتها على لبنان]() إسرائيل تواصل غاراتها على لبنان

إسرائيل تواصل غاراتها على لبنان

-

زيارة بوتين إلى كازاخستان

RT STORIES

روسيا تهدي نمور آمور لكازاخستان في إطار زيارة الرئيس الروسي فلاديمير بوتين

#اسأل_أكثر #Question_MoreRT STORIES

بوتين وتوكايف يوقعان بيانا مشتركا حول "سبع ركائز للصداقة بين شعبي روسيا وكازاخستان"

![بوتين وتوكايف يوقعان بيانا مشتركا حول "سبع ركائز للصداقة بين شعبي روسيا وكازاخستان"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

موسكو وأستانا توقعان اتفاقية لبناء محطة للطاقة النووية في كازاخستان

![موسكو وأستانا توقعان اتفاقية لبناء محطة للطاقة النووية في كازاخستان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين: العلاقات بين روسيا وكازاخستان بلغت مستوى الشراكة الاستراتيجية

![بوتين: العلاقات بين روسيا وكازاخستان بلغت مستوى الشراكة الاستراتيجية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين وتوكايف يعلنان أرقاما قياسية في التعاون الثنائي

![بوتين وتوكايف يعلنان أرقاما قياسية في التعاون الثنائي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

روسيا وكازاخستان تبحثان مد أنبوب غاز إلى الصين

![روسيا وكازاخستان تبحثان مد أنبوب غاز إلى الصين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

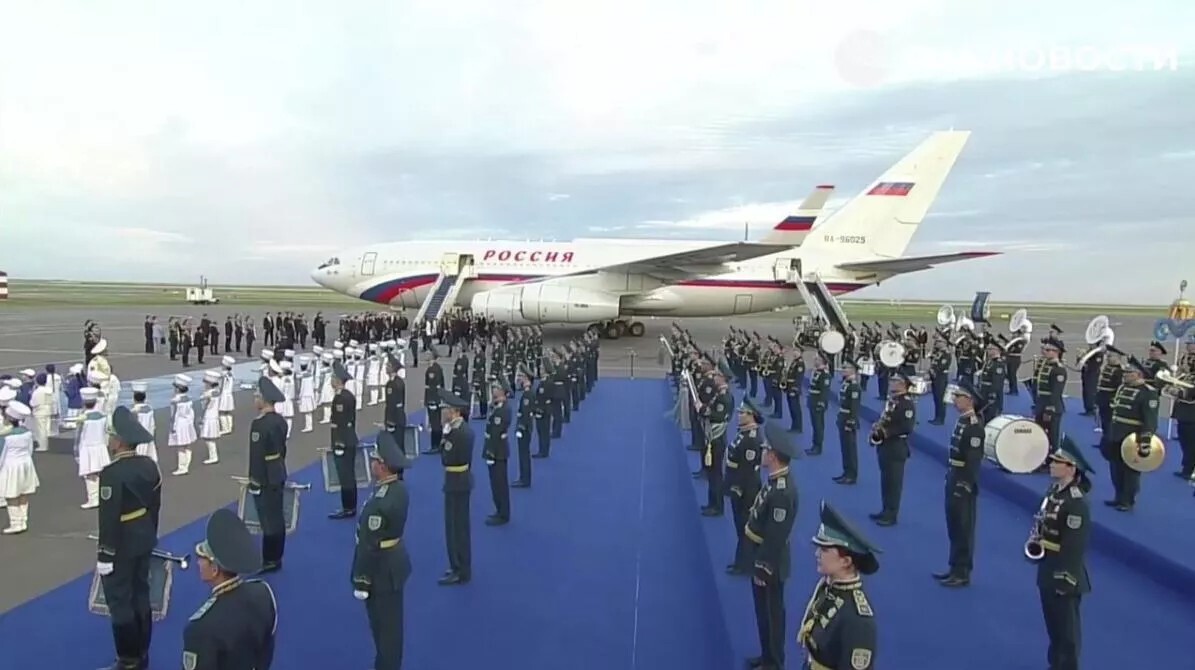

استقبال رسمي حافل في قصر الاستقلال.. بوتين يجتمع مع توكايف في أستانا (فيديو)

![استقبال رسمي حافل في قصر الاستقلال.. بوتين يجتمع مع توكايف في أستانا (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بالأرقام.. انجازات الاتحاد الاقتصادي الأوراسي

![بالأرقام.. انجازات الاتحاد الاقتصادي الأوراسي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين يصل إلى كازاخستان في زيارة دولة تستمر ثلاثة أيام

![بوتين يصل إلى كازاخستان في زيارة دولة تستمر ثلاثة أيام]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_Moreزيارة بوتين إلى كازاخستان

-

الجيش الإسرائيلي ينفذ سلسلة من الضربات الجوية على مواقع تابعة لحزب الله

RT STORIES

الجيش الإسرائيلي ينفذ سلسلة من الضربات الجوية على مواقع تابعة لحزب الله

#اسأل_أكثر #Question_More

نصيحة من ذهب: إغلاق "البلوتوث" و"الواي فاي" أحيانا يجنبك الوقوع ضحية للاحتيال الرقمي

قدم نائب مجلس "الدوما" الروسي أنطون نيمكين نصائح لتفادي إمكانية تتبع الهاتف الذكي للمستخدم من المتسللين عبر الإنترنت، وذلك بتعطيل خاصيتي "البلوتوث" والوصول إلى شبكة الواي فاي.

نصيحة لحماية الهاتف الذكي من القرصنة

وقال نيمكين، عضو في لجنة سياسة المعلومات وتكنولوجيا المعلومات والاتصالات بالدوما الروسي: "من أجل منع المحتالين من تتبع هاتفك، أنصح بإيقاف تشغيل شبكة Wi-Fi و"البلوتوث" في الوقت الذي لست بحاجة لاستخدامهما".

وأضاف: "يلجأ المحتالون عبر الإنترنت إلى أدوات خاصة تسمح لهم بتتبع موقع المستخدم باستخدام الواي فاي. بعد ذلك يمكن نقل البيانات المتعلقة بالأماكن التي يزورها الشخص إلى أطراف ثالثة واستخدامها لأغراض غير قانونية".

وأوضح نيمكين أن مثل هذا التتبع يتم حتى في حال لم يكن المستخدم متصلا في اللحظة الحقيقية بشبكة لاسلكية "واي فاي"، إلا أن "واي فاي" جهازه قد تكون نشطة وسوف تستمر في البحث عن شبكات للربط معها.

وقال: "في سياق النشاط المتزايد باستمرار للمحتالين في البيئة الرقمية، تلقى طريقة التحكم المخفي في المشتركين أيضا رواجا، ويمكن للمهاجمين تثبيتها لإعادة توجيه البيانات من جهازك إلى أي رقم مشترك آخر."

وأردف قائلا: "بهذه الطريقة يمكن للمحتالين أيضا معرفة المواقع التي يزورها الشخص، وبمساعدة الرسائل الخاصة بالبنوك ويمكنهم بذلك تتبع الأعمال المالية للشخص الهدف والتخطيط لسرقتها".

واختتم: "لكي تصبح هدفا للتتبع، كل ما يتطلبه الأمر هو أن يقدم المستخدم إذنا لمرة واحدة لتتبع موقعك الحالي عبر رسالة نصية قصيرة. ويقوم العديد من الأشخاص بذلك بصورة عفوية، حتى دون التفكير في معنى هذه الرسائل".

المصدر: نوفوستي

إقرأ المزيد

غوغل تصدر تحذيرا هاما بشأن شبكات "واي فاي" العامة

حذرت غوغل مستخدمي الهواتف الذكية من الاعتماد على شبكات "واي فاي" العامة، مؤكدة أن هذه العادة الشائعة قد تعرّض بياناتهم وخصوصيتهم لخطر حقيقي.

التعليقات